Am 25. Novmber 2009 stellte John L. Young von cryptome eine Anfrage nach dem “Fredom of Information Act” der USA an die National Security Agency (NSA) bezüglich „… all documents pertaining to a letter written by Joseph A Meyer to the IEEE in August 1977 concerning possible ITAR violations of cryptographic research exported to countries outside the United States unless by export license.” (“… alle Dokumente, die sich auf den Brief von Joseph A. Meyer an das IEEE im August 1977 beziehen, in dem es um mögliche ITAR-Verletzungen von kryptographischer Forschung geht, die in Länder außerhalb der Vereinigten Staaten exportiert wird, sofern keine Exportlizenz vorliegt.“) Dieser Brief wurde geschrieben, da das IEEE 1977 ein Symposium zum Thema Verschlüsslung plante. Es sollte erreicht werden, dass die wissenschaftlichen Veröffentlichungen vorab durch die NSA zu genehmigen seien. Dies wurde als Bedrohung der Wissenschaftler angesehen und die Journalistin Deborah Shapley veröffentlcihte dazu einen Artikel im „Science“.

Als Antwort erhielt er mit Datum 26. April 2021 ein Dokument „NSA comes out of the closet: The Debate over public Cryptography in the Imman Era” aus dem September 1991, das im Cryptologic Quartely, Spring 1996 erschien. Cryptoligc Quartely ist eine interne “Zeitschrift” der NSA, aus der einige Artikel online verfügbar sind. Der jetzt an J.L. Young herausgegebene Artikel ist als „Top Secret Umbra“, der höchsten Geheimhaltungsstufe der USA, klassifiziert. In dem Dokument sind immer noch etliche Stellen aus Gründen der nationalen Sicherheit geschwärzt.

Im Wesentlichen geht es in dem Dokument um die Tatsache, dass in den späten 70er Jahren des vergangenen Jahrhunderts die freie wissenschaftliche Forschung begann, sich mit Kryptographie zu beschäftigen und damit das Monopol der NSA auf das Krypto-Know-How in den USA in Farge zu stellen. Die NSA versuchte dies zu verhindern und dieser Prozess wird in dem Dokument beschrieben.

So ganz nebenbei erfährt man einige Details zu Verschlüsselungsentwicklung. Dr. Ruth Davis, Leiterin des Instituts for Computers Sciences and Technology am National Büro of Standards (NBS) versucht ab 1968 die IT-Sicherheit voranzubringen und forderte von der NSA ein Verschlüsslungssystem für Regierungsbehörden, um vertrauliche Daten austauschen zu können. Dies führte letztendlich zur Entwicklung des DES-Algorithmus.

Da IBM für die Lloyds Bank of London 1971 den Lucifer Algorithmus entwickelt hatte und noch an der Weiterentwicklung arbeitete, kontaktierte die NSA Walter Tuchman bei IBM, der Lucifer zu DSD-1 verbessert hatte. Das war die Basis für die DES Entwicklung. Die NSA versprach eine „sichere Version von DSD-1“ zu evaluieren und ihn für alle Angriffe bis auf Brute Force abzusichern. Dabei wurde IBM vorgeschlagen die Schlüssellänge von 64 Bit auf 48 Bit zu reduzieren. Letztendlich einige man sich auf 56 Bit Schlüssellänge, 16 Runden und auf „sichere S-Boxen“. Leider sind einige Design-Entscheidungen geschwärzt. Da gibt es also noch unbekannte spannende Informationen.

Die kritische öffentliche Diskussion über die Sicherheit und eventuelle Hintertüren von DES, angeführt von dem Wissenschaftler Martin Hellman und dem Journalisten David Kahn, wird auch dargestellt.

Die NSA wurde dann wohl 1976 völlig überrascht von der Veröffentlichung des Papers „New Directions in Cryptography“ von Witfield Diffie und Martin Hellman. Der Kommentar dazu „This first public work on the topic of public-key cryptography was supported by NSF funds and discovered results that were both known and classified by NSA” („Diese erste öffentliche Arbeit zum Thema Public-Key-Kryptographie wurde mit Mitteln der NSF unterstützt und brachte Ergebnisse, die sowohl bekannt als auch von der NSA als geheim eingestuft waren.”)

Im April 1977 erschien dann das berühmte RSA-Paper von Ronald Rivest, Adi Shamir und Leonard Adleman. Der Kommentar aus dem Dokument: „The research was supported by grants from NSF and the Office of Naval Research (ONR), and it duplicated NSA research results obtained more than five years earlier. NSA did not receive any indications that this research was occurring until May 1976 when it received a copy of the published paper.” („Das Forschungsprojekt wurde durch Mittel der NSF und des Office of Naval Research (ONR) unterstützt und duplizierte Forschungsergebnisse der NSA, die mehr als fünf Jahre zuvor erzielt worden waren. Die NSA hatte bis Mai 1976 keine Hinweise darauf, dass diese Forschung durchgeführt wurde, bis sie eine Kopie der veröffentlichten Arbeit erhielt.“).

Dass eine Regierungsbehörde die National Science Foundation (NSF) kryptographische Forschung förderte, die die NSA gerne geheim gehalten hätte, das wollte die NSA verhindern. Zum Glück gelang das nicht. Die Versuche der NSA die Kontrolle über die Vergabe von Forschungsmitteln zur Krypto-Forschung zu erlangen, Export-Vorschriften für Kriegswaffen und sogar das Patentrecht für die Zwecke freie Krypto-Forschung zu verhindern einzusetzen, sind jetzt gut dokumentiert.

Es ist schon lange bekannt, dass Philip Zimmerman wegen Pretty Good Privacy Probleme mit amerikanischem Kriegswaffenexport hatte.

Insgesamt ist das Dokument ein wichtiger Einblick in die Krypto-Geschichte. Einige kleine Informationen zur DES-Entwicklung und zur Public-Key-Kryptographie sind auch enthalten und zeigen, dass das Krypto-Know-How der NSA der freien Forschung voraus ist.

Ein Hintergrundartikel aus der Perspektive der Wissenschaft erschein 2014 im Stanford Magazin.

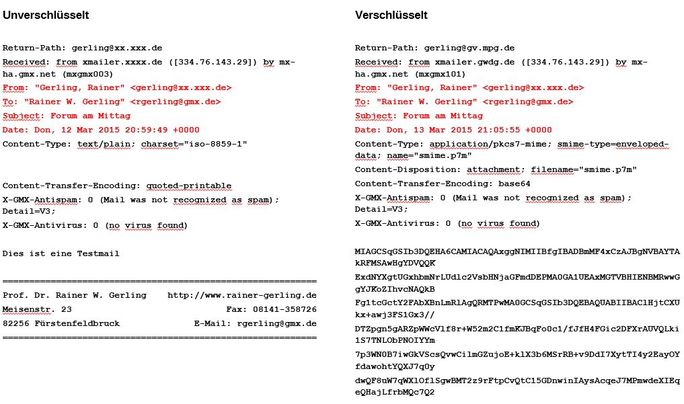

Die Abbildung zeigt eine unverschlüsselte und eine mit S/Mime

verschlüsselte E-Mail (Die Header der E-Mail wurden stark verkürzt). In

der verschlüsselten E-Mail sind Absender, Empfänger, Zeitpunkt und

Betreff immer noch im Klartext zu lesen: nur der Mail-Body und

eventuelle Anhänge werden verschlüsselt. Die berühmte Speicherung und

Analyse der Meta-Daten durch die NSA ist auch bei der verschlüsselten

E-Mail immer noch möglich ohne eine Verschlüsselung zu knacken.

Die Abbildung zeigt eine unverschlüsselte und eine mit S/Mime

verschlüsselte E-Mail (Die Header der E-Mail wurden stark verkürzt). In

der verschlüsselten E-Mail sind Absender, Empfänger, Zeitpunkt und

Betreff immer noch im Klartext zu lesen: nur der Mail-Body und

eventuelle Anhänge werden verschlüsselt. Die berühmte Speicherung und

Analyse der Meta-Daten durch die NSA ist auch bei der verschlüsselten

E-Mail immer noch möglich ohne eine Verschlüsselung zu knacken.

RSS

RSS